Estudio trimestral sobre la salud de Internet en Cuba: análisis profundo de la censura en la Isla (Septiembre - noviembre, 2023)

Autoría: Grupo Diktyon

Twitter: @DiktyonCuba

Hallazgos claves

Durante los meses de septiembre, octubre y noviembre de 2023, se llevó a cabo una observación detallada de 240 sitios web, revelando la existencia de al menos 67 sitios bloqueados en Cuba. La mayoría de estos ellos pertenece a la categoría de noticias, especialmente medios independientes, y de derechos humanos.

Para este estudio se utilizó 217 sitios de la lista de CitizenLab para Cuba y el resto se agregó por su alta probabilidad de permanecer bloqueado en la isla.

En el informe previo, se identificó que al solicitar la versión del Protocolo Seguro de Transferencia de Hipertexto (HTTPS por sus siglas en inglés), 12 de los 60 dominios bloqueados se registraron como mediciones fallidas, cuando en realidad estaban siendo objeto de censura mediante la tecnología de Inspección Profunda de Paquetes (DPI), esta lista aumentó a 20 dominios en los últimos meses, elevando así el total a 32 dominios que sufren este tipo de censura.

Gracias a este estudio se confirma la vigilancia continua y la participación activa en el bloqueo de sitios web por parte de la proveedora de servicios de Internet (ISP por sus siglas en inglés).

Igualmente, en esta ocasión se usaron las herramientas proporcionadas por el Observatorio Abierto de Interferencias de la Red (OONI), incluyendo OONI Probe para recopilar muestras, OONI Explorer para realizar análisis detallados, y OONI MAT para generar gráficas representativas.

Además, se llevó a cabo capturas de paquetes de tráfico utilizando la herramienta WireShark, la cual permite examinar en detalle los protocolos involucrados en el monitoreo.

Introducción y objetivos

Este informe trimestral tiene como principal objetivo actualizar la lista de sitios web bloqueados en Cuba, investigar el uso de tecnología DPI y analizar la cantidad de mediciones fallidas registradas por OONI para corroborar la existencia de interrupciones de conectividad.

Así mismo, se abordará en profundidad el bloqueo de la herramienta Tor, explorando las implicaciones técnicas y las limitaciones asociadas con respecto a la privacidad y la libertad de acceso a la información en Internet.

A través de las mediciones de OONI y los análisis de capturas de paquetes de tráfico con WireShark, se busca proporcionar una visión detallada y técnica sobre la censura de Internet en Cuba durante este período.

Listado de dominios censurados:

Durante el período de estudio, las mediciones realizadas por OONI identificaron un total de 67 dominios sujetos a diversas formas de censura, que incluyen el bloqueo de los protocolos Protocolo de Control de Transmisión (TCP) y Protocolo de Transferencia de Hipertexto (HTTP). En la mayoría de estos casos, se empleó la tecnología DPI.

A continuación, se presenta un listado de dominios censurados, junto con sus respectivas categorías y el protocolo afectado por la censura.

Es importante destacar que el término "Fallida" se refiere a las mediciones que OONI clasifica como "mediciones fallidas".

Tabla 1. Lista de sitios analizados1

# # | Dominio | Categoría | HTTP (Septiembre) | HTTPS (Septiembre) | HTTP (Octubre) | HTTPS (Octubre) | HTTP (Noviembre) | HTTPS (Noviembre) |

1* | cubasindical.org | Sitios de Derechos Humanos | ||||||

2* | damasdeblanco.com | Sitios de

Derechos

Humanos | ||||||

3* | anon.inf.tu- dresden.de | Herramientas de elusión y anonimización | ||||||

4 | gatopardo.com | Sitios de noticias | ||||||

5* | conexioncubana.net | Turismo | ||||||

6* | miscelaneasdecuba.net | Sitios de noticias | ||||||

7 | directorio.org | |||||||

8* | cubadata.com | Sitios críticos con el gobierno | Censura por DPI/ Bloqueo de TCP/IP | |||||

9* | idealpress.com | Religión | ||||||

10 | shavei.org | Religión | ||||||

11* | cubademocraciayvida.org | Sitios críticos con el gobierno | ||||||

12 | nieman.harvard.edu | Sitios de noticias | ||||||

13* | solidaridadconcuba.com | Sitios críticos con el gobierno | ||||||

14 | victimsofcommunism.org | Sitios de Derechos Humanos | ||||||

15* | freedomhouse.org | Sitios de Derechos Humanos | ||||||

16* | 14ymedio.com | Sitios de noticias | ||||||

17* | cibercuba.com | Sitios críticos con el gobierno | ||||||

18* | cubanet.org | Sitios de noticias | ||||||

19* | diariodecuba.com | Sitios de noticias | ||||||

20* | cubaencuentro.com | Sitios de noticias | ||||||

21 | apretaste.com | Motores de búsqueda | ||||||

22* | change.org | Activismo | ||||||

23 | cubaposible.com | Sitios de Derechos Humanos | ||||||

24 | 911truth.org | Activismo | ||||||

25 | beerinfo.com | Alcohol y drogas | ||||||

26* | canf.org | Sitios de Derechos Humanos | ||||||

27* | cubacenter.org | Sitios de Derechos Humanos | ||||||

28* | cubafreepress.org | Sitios de Derechos Humanos | ||||||

29 | dharmanet.org | Religión | ||||||

30* | secure.avaaz.org | Activismo | Censura por DPI | Bloqueo de HTTP | ||||

31* | payolibre.com | Sitios de noticias | ||||||

32* | periodicocubano.com | Sitios de noticias | ||||||

33 | schwarzreport.org | Religión | ||||||

34* | univision.com | Sitios de noticias | ||||||

35 | asere.com | Sitios de noticias | ||||||

36* | cubalex.org | Sitios de Derechos Humanos | ||||||

37* | cadal.org | Sitios de Derechos Humanos | ||||||

38 | cubanosporelmundo.com | Sitios de noticias | ||||||

39 | cubadecide.org | Sitios críticos con el gobierno | Bloqueo de HTTP | Bloqueo de HTTP | ||||

40* | proyectoinventario.org | Sitios críticos con el gobierno | ||||||

41* | rialta.org | Sitios de noticias | ||||||

42* | demoamlat.com | Sitios de Derechos Humanos | ||||||

43 | observacuba.org | Sitios de Derechos Humanos | ||||||

44* | adncuba.com | Sitios de noticias | ||||||

45* | revistaelestornudo.com | Cultura | ||||||

46* | hermanos.org | Religión | ||||||

47* | somosmascuba.com | Activismo | ||||||

48* | cubaenmiami.com | Sitios de noticia | ||||||

49* | unpacu.org | unpacu.org | ||||||

50* | libertaddigital.com | Sitios de noticia | ||||||

51* | cafefuerte.com | Sitios de noticia | ||||||

52 | icj.org | Derechos Humanos | ||||||

53 | cubanartnewsarchive.org | Cultura | ||||||

54* | voanews.com | Sitios de noticia | ||||||

55* | corriente.org | Activismo político | ||||||

56* | represorescubanos.com | Derechos Humanos | ||||||

57* | pscuba.org | |||||||

58 | prisonersdefenders.org | Derechos Humanos | ||||||

59* | sigloxxi.org | |||||||

60* | cubaxcuba.com | Sitios críticos con el gobierno | ||||||

61* | oas.org | Derechos Humanos | ||||||

62* | agendacuba.org | Turismo | Censura por DPI | Fallida | ||||

63* | juventudlac.org | |||||||

64* | cubalibredigital.com | |||||||

65* | martinoticias.com | |||||||

66 | americateve.com | |||||||

67* | cuballama.com |

Censura que afecta al protocolo TCP

La práctica común de censura que impacta al protocolo TCP (Transmission Control Protocol) se observa en países con restricciones en el acceso a internet, y suele ser implementada por las ISP.

Esta forma de censura implica la manipulación de los paquetes de datos transmitidos a través del protocolo TCP, a menudo mediante el envío de un “TCP Reset”, se trata de una señal enviada a través de la red con el objetivo de interrumpir una conexión TCP existente, cerrando la conexión de manera abrupta y bloqueando el acceso al sitio web o servicio correspondiente.

A continuación, se presenta un gráfico que ilustra un ejemplo de un dominio, en este caso, icj.org, que experimentó anomalías en el protocolo TCP durante el periodo de estudio, resultando en su censura.

|

Censura que afecta al protocolo HTTP

La censura relacionada con el protocolo HTTP (Hypertext Transfer Protocol) se refiere a la práctica de bloquear el acceso a determinados sitios web al modificar su contenido, especialmente cuando este protocolo no se transmite de manera segura (a través de un protocolo de seguridad). En este tipo de bloqueo, es común encontrar mensajes de error falsos o páginas en blanco en lugar del contenido esperado.

La implementación de esta forma de limitar el acceso implica la manipulación de las respuestas HTTP, lo que significa que se alteran los paquetes de datos que viajan entre las personas usuarias y el servidor web. Esta técnica aplicada al protocolo HTTP se utiliza como táctica por parte de las ISP para restringir el acceso a sitios web específicos o para controlar la información que las personas pueden visualizar en estos sitios.

A continuación, se presenta un gráfico que muestra mediciones realizadas al dominio apretaste.com, el cual experimentó anomalías en el protocolo HTTP durante el periodo de estudio, resultando en su censura.

|

| Imagen 2. Prueba de conectividad del dominio apretaste.com |

Censura mediante tecnología DPI en Cuba

De los 67 sitios web identificados como bloqueados, se ha observado que 49 de ellos son afectados por la tecnología DPI.

Esto se ha confirmado a través del reconocimiento, en los resultados de las pruebas de OONI como tambien en las capturas de WireShark, del servidor con el identificante V2R2C00-IAE/1.0. Detalles adicionales sobre este hallazgo se encuentran disponibles en los informes #1 y # 2 relativos al estado de la conectividad en Cuba.

La tecnología DPI permite ejercer un control y censura, al inspeccionar minuciosamente los paquetes de datos que circulan a través de la red. Este método de censura resulta en la capacidad de bloquear, manipular o limitar el acceso a sitios web específicos, lo que tiene un impacto significativo en la libertad de acceso a la información en internet.

En este gráfico podemos observar las mediciones realizadas en este trimestre a uno de los dominios que sufren censura mediante tecnología DPI, en este caso es el dominio proyectoinventario.org.

|

| Imagen 3. Prueba de conectividad del dominio proyectoinventario.org |

|

| Imagen 4. Salida de OONI Explorer para prueba a proyectoinventario.org |

En la prueba de OONI a este mismo sitio web apreciamos, tal y como se muestra en la imagen siguiente, un “contenido” (body) totalmente vacío y el identificante del servidor en el “encabezado” (headers).

Mediciones fallidas

En el informe anterior, identificamos 12 dominios que, al solicitar su versión HTTPS, eran catalogados como mediciones fallidas por OONI, aunque en realidad estaban siendo censurados mediante tecnología DPI.

Durante este trimestre, hemos agregado 20 dominios adicionales a esta lista, lo que suma un total de 32 dominios con mediciones fallidas en múltiples ocasiones.

Tabla 2. Dominios con mediciones fallidas

Sitio web | |

1 | cubasindical.org |

2 | damasdeblanco.com |

3 | anon.inf.tu-dresden.de |

4 | conexioncubana.net |

5 | miscelaneasdecuba.net |

6 | cubadata.com |

7 | cubademocraciayvida.org |

8 | solidaridadconcuba.com |

9 | freedomhouse.org |

10 | canf.org |

11 | cubacenter.org |

12 | cubafreepress.org |

13 | payolibre.com |

14 | proyectoinventario.org |

15 | rialta.org |

16 | somosmascuba.com |

17 | hermanos.org |

18 | somosmascuba.com |

19 | cubaenmiami.com |

20 | libertaddigital.com |

21 | cafefuerte.com |

22 | voanews.com |

23 | corriente.org |

24 | pscuba.org |

25 | sigloxxi.org |

26 | cubaxcuba.com |

27 | oas.org |

28 | agendacuba.org |

29 | juventudlac.org |

30 | cubalibredigital.com |

31 | martinoticias.com |

32 | directorio.org |

Al analizar en detalle los resultados, de estos 32 dominios en las pruebas de OONI, escritos en JSON observamos la siguiente línea que nos informa sobre un problema en el handshake de Protocolo de Seguridad de la Capa de Transporte (TLS por sus siglas en inglés).

|

| Imagen 6. Mensaje de error al realizar el handshake TLS |

En el informe #2 tomamos de referencia el informe de OONI publicado en marzo de 2023, donde explican que los 40 sitios web estudiados, que daban este resultado, sufrían de censura.

Hemos analizado con WireShark las capturas de paquetes de tráfico a estos 32 dominios en su versión HTTPS, y hemos podido confirmar la utilización de tecnología DPI afectando el protocolo TLS.

El sitio web https://proyectoinventario.org/ es un ejemplo de esto como se muestra en el siguiente gráfico, las mediciones que se realizaron durante el periodo de estudio fueron catalogadas por OONI como “mediciones fallidas”.

|

| Imagen 7. Prueba de conectividad al sitio proyectoinventario.org |

En la captura de WireShark al sitio web https://proyectoinventario.org/ observamos:

- En el paquete número 8 se sucede correctamente el primer intercambio del handshake de TLS (Client Hello),

- Nunca llega a ocurrir el segundo intercambio del handshake de TLS, dado que es interferido por la máquina intermedia (DPI). Deducimos que esta máquina se hace pasar por el servidor de destino modificando la IP y respondiendo con el código de estado HTTP 503 (que nos indica que el servidor no está disponible temporalmente).

Al revisar el paquete número 9 de la captura de WireShark vemos en los headers, el identificante del servidor: V2R2C00-IAE/1.0 (el cual esta asociado a la empresa china Huawei tal y como hemos visto en informes anteriores).

|

Imagen 9. Detalle de respuesta HTTP444 al acceder a proyectoinventario.org |

Lo mismo pasa con las peticiones HTTPS a los otros 31 dominios que OONI cataloga como mediciones fallidas en reiteradas ocasiones, donde observamos siempre el mismo identificante del servidor.

En todas las capturas realizadas nunca hemos visto el código de estado HTTP que corresponde a bloqueos por motivos legales, el 451. Por lo tanto, esta censura no ha sido realizada bajo mandato judicial y además nos hace creer que el problema reside en el servidor de destino.

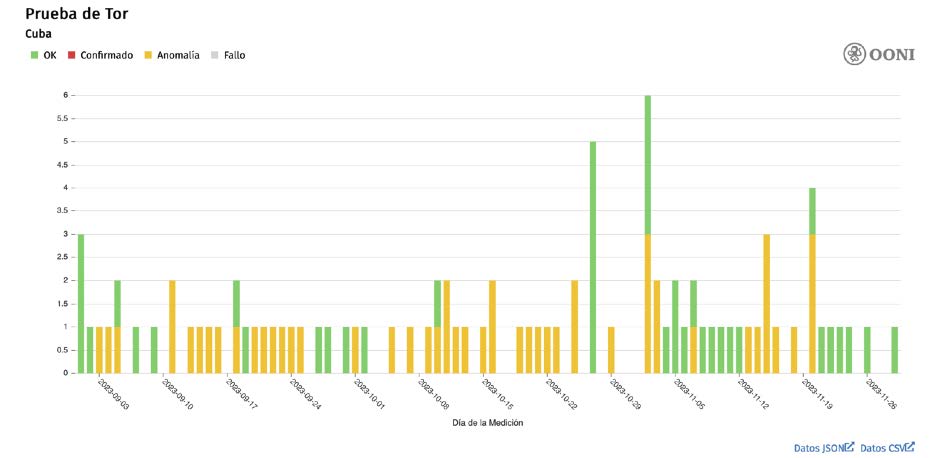

Bloqueo en Cuba a la herramienta de elusión de censura Tor

En el transcurso de los meses septiembre, octubre y noviembre hemos llevado a cabo una serie de mediciones, utilizando la prueba “evasión” de OONI Probe para evaluar la accesibilidad a la red de Tor en Cuba. Los resultados obtenidos demuestran que el acceso a Tor está bloqueado en el país.

Tor, cuyo nombre proviene de "The Onion Router" (el enrutador cebolla), hace referencia a la estructura de capas de seguridad que utiliza Tor para proporcionar anonimato en internet. La metáfora de la cebolla refleja la idea de que cada capa de seguridad añadida por Tor representa una capa adicional de anonimato para las personas que utilizan la red de Tor para navegar en internet. Al igual que las capas de una cebolla Tor encapsula nuestro tráfico con varias capas. De forma que cada nodo en el camino solo conoce la capa anterior y la siguiente en el enrutamiento, pero no puede ver todo el trayecto ni la identidad de las usuarias. Tor constituye una herramienta crucial para eludir la censura y preservar el anonimato en la navegación por Internet.

La red de Tor se inicia desde el momento en que una usuaria utiliza Tor Browser, este navegador de Tor se conectará a través de un proxy SOCKS (protocolo que permite la comunicación segura entre un cliente y un servidor a través de un proxy).

El funcionamiento de Tor se basa en una red anónima que utiliza relays o retransmisores, conectados entre ellos, tejiendo así una gran red de relays interconectados. La conexión a la red de Tor se establece creando un circuito de 3 relays desde el navegador de Tor del ordenador cliente al servidor de destino.

Las direcciones IP públicas de estos relays están disponibles en listas públicas, por lo que las ISP pueden facilmente incluirlas en sus listas de direcciones IP bloqueadas o denegadas (“Denylist IP addresses”). Para incrementar la seguridad y evitar posibles bloqueos, las usuarias tienen la opción de conectarse a bridges o puentes en lugar de los relays por defecto.

Los bridges son relays pero que sus direcciones IP no se encuentran en listas públicas, por lo que añade un poco de dificultad para las ISP que censuran por direcciones IPdenegadas.

Dado que las ISP pueden analizar en profundidad el tráfico de paquetes (mediante tecnología DPI) estas pueden saber, analizando el tráfico, si las usuarias se conectan a la red de Tor mediante la utilización de bridges. Es por esto que Tor ha desarrollado diferentes herramientas de elusión de censura conocidas como “Pluggable Transport” que añaden capas de ocultación. Actualmente hay 4 en funcionamiento (obfs4, meek, Snowflake y WebTunnel) pero se han desarrollado otras.

Por ejemplo Snowflake esconde la conexión Tor en una conexión al protocolo WebRTC (protocolo utilizado en video streaming). Primero, es necesario que personas voluntarias, sin restricción a la red de Tor, se intalen el plugin Snowflake en su navegador. De esta manera, se creará una conexión de protocolo WebRTC entre el ordenador de la persona que sufre restricciones y el ordenador de la persona voluntaria. Permitiendo así esconder a la ISP restrictora el tráfico de la red de Tor dentro de una conexión WebRTC, como si estubieran haciendo una videollamada. Las voluntarias actúan como relays temporales, facilitando el acceso a la red Tor de aquellas que enfrentan restricciones de censura.

Test de OONI

OONI realiza la prueba de accesibilidad a cuatro servicios que permiten el funcionamiento de Tor, son los siguientes:

- El puerto de la autoridad de directorio, utilizado por los relays de Tor y nombrado en las pruebas de OONI como: dir_port. A través de este puerto los relays proporcionan información necesaria sobre la red facilitando así el enrutamiento, como la lista de relays disponibles.

- El servicio ofrecido por el puerto Onion Route utilizado por los bridges de Tor y nombrado en las pruebas de OONI como: or_port.

- El puerto en el que los servidores de la red Tor ofrecen el servicio de directorio y nombrado en las pruebas de OONI como: or_port_dirauth. Los clientes Tor se conectan a las autoridades de directorio a través de este puerto para obtener detalles actualizados sobre la red, lo que contribuye a un enrutamiento seguro y anónimo de su tráfico a través de la red Tor.

- El equipo de Tor también ofrece un protocolo llamado obfs4 nombrado en las pruebas de OONI como: obfs4. Es un protocolo de seguridad que añade una capa de ocultación y utiliza además llaves de cifrado más robustas que el protocolo de seguridad TLS.

Como veremos a continuación, en las pruebas realizadas durante este trimestre se observó un bloqueo a muchos de los nodos que permiten el funcionamiento de la red de Tor, afectando de diferentes formas a alguno de los cuatro servicios nombrados.

Test a los retransmisores de Tor

Al examinar específicamente el resultado de este servicio en la prueba de OONI realizada el día 25 de septiembre, se puede observar que el puerto de autoridad de directorio tiene disponibles 10 servidores, de los cuales solo uno se muestra accesible.

Test a los puentes de Tor

Para el servicio “OR port” no se muestra disponible ningún nodo para realizar un puente a través de él, como lo muestra la prueba de OONI realizada el 15 de noviembre.

Test a los clientes de Tor

Al examinar los test de Tor de los meses septiembre, octubre y noviembre en detalle, observamos que en múltiples mediciones se presentó una notación "0/10 OK" que muestran que 0 nodos de 10 son accesibles en referencia a las Autoridades del Directorio Tor.

Test al protocolo obfs4

Para el protocolo obfs4 se muestra una mejor situación aunque también sufre de censura. En el test de OONI efectuado el 1 de octubre de los 15 nodos disponibles, 11 se encuentran accesibles y 4 de ellos son inaccesibles. Lo que significa que pueden ser alcanzados y utilizados para enrutar el tráfico de forma exitosa. Sin embargo, también se señala que cuatro de estos nodos son inaccesibles, lo que indica que enfrentan algún tipo de restricción o bloqueo, posiblemente como resultado de intentos de censura.

Resultados escritos en JSON de las mediciones de OONI

En el resultado de OONI al test de Tor el 25 de septiembre vemos que la conexión al relay con dirección IP 128.31.0.39 y puerto 9101 ha dado como mensaje de error “conexión rechazada” cuando trataba conectarse al puerto de la Autoridad del Directorio del servicio Onion Router. Más específicamente nos dice que se rechaza la conexión durante el handshake de TCP tal y como observamos en esta imagen del resultado.

Y en esta misma prueba del 25 de septiembre vemos que:

La conexión al relay con la dirección IP 131.188.40.189 y puerto 443 resultó en un mensaje de error que indica un problema de tiempo de espera. Esto significa que la solicitud para conectarse al puerto de la Autoridad del Directorio del servicio Onion Router no pudo completarse dentro del período de tiempo establecido.

En la prueba de OONI del 25 de septiembre hemos visto en estos dos resultados correspondientes a los nodos moria1 y gabelmoo el primero nos da “connection_refused” y en el segundo obtenemos un “generic_timeout_error”.Los demás nodos que utilizan este servicio que analizamos (“or_port_dirauth”), Faravahar, maatuska, dannenberg, longclaw, bastet y dizum, coinciden con el nodo gabelmoo y dan “generic_timeout_error”.

Resultado trimestral del test de Tor

La siguiente gráfica muestra los resultados de OONI a los test de Tor durante el trimestre de estudio. Se encontraron anomalias en 52 de las 88 mediciones realizadas entre el 1 de septiembre y el 30 de octubre.

Conclusiones

Este informe revela preocupantes evidencias de censura por parte de la ISP gestionada por el gobierno cubano, indicando un significativo bloqueo de acceso a la información.

De los 240 dominios monitoreados, se confirmó que 67 estaban bloqueados, y de estos, 49 fueron bloqueados mediante tecnología de DPI, tecnología de un alto nivel de control utilizada por la gran mayoría de ISP a nivel mundial. También se confirmó que 32 de los dominios de los 240 monitoreados, inicialmente catalogados como mediciones fallidas por OONI, en realidad estan siendo censurados mediante tecnología DPI. Sumando en total 71 sitios web bloqueados mediante este tipo de tecnología.

Por último, el bloqueo de Tor en Cuba, monitorizado mediante las herramientas de OONI, agrega otra capa de preocupación. Múltiples mediciones revelaron anomalías consistentes con bloqueos, por parte de la ISP gestionada por el gobierno cubano, a la herramienta de elusión de censura.

Este bloqueo no solo representa una restricción al acceso a la información, sino que también añade una barrera de impedimiento a la utilización de herramientas que permiten navegar en internet de forma confidencial.

Este informe demuestra que la censura en Cuba se está llevando a cabo de manera extensa y sofisticada, afectando tanto a dominios específicos como a tecnologías diseñadas para preservar la privacidad y la libertad en línea. Estos hallazgos resaltan la importancia de abogar por la libre circulación de información y la protección de los derechos digitales en la búsqueda de un servicio de Internet más libre y accesible.

Trabajos futuros

Nuestro equipo tiene la intención de continuar monitoreando los dominios evaluados durante este trimestre, así como identificar y analizar otros dominios de posible interés. El objetivo principal es determinar la persistencia de bloqueos en los dominios previamente monitoreados y descubrir posibles nuevos casos de censura en la red.

En relación a Tor, se busca realizar una investigación más exhaustiva para continuar dándole seguimiento a la censura de Tor en Cuba. Este trabajo implica coordinar esfuerzos con las personas desarrolladoras de Tor y OONI Probe. La colaboración con estas organizaciones permitirá obtener una comprensión más completa de las tácticas de censura utilizadas.

El Grupo Diktyon continuará en 2024 monitoreando y elaborando informes trimestrales para proporcionar una visión más completa de la salud de Internet en la isla.

Con estos esfuerzos, Diktyon busca que los datos sobre la censura estén fácilmente accesibles para la población cubana, promoviendo la transparencia y la libertad en este ámbito.

Comentarios

Publicar un comentario